Le 6 janvier 2026, Microsoft Security a publié une analyse détaillant comment des acteurs étatiques et cybercriminels contournent les défenses de messagerie les plus robustes. Le constat est sans appel : la complexité croissante des infrastructures hybrides crée des « zones d’ombre » dans le routage SMTP. Ce billet décortique les mécanismes de détournement des flux et propose des mesures de durcissement basées sur des exemples de configuration réels.

1. Analyse Technique : La Rupture de l’Alignement et le « Subdomain Spoofing »

L’attaque ne repose pas sur une faille logicielle, mais sur une exploitation logique de la manière dont les serveurs de messagerie traitent les politiques SPF et DMARC lors de routages multi-sauts.

Le mécanisme de l’usurpation par sous-domaine

L’une des techniques clés identifiées est l’exploitation des sous-domaines non protégés. Un attaquant peut utiliser un sous-domaine (ex: marketing.entreprise.com) qui ne possède pas d’enregistrement SPF propre. Si le domaine racine (entreprise.com) possède un enregistrement SPF mais n’utilise pas la balise sp=reject dans sa politique DMARC, le sous-domaine hérite d’une politique par défaut souvent permissive (none), permettant l’envoi d’emails non authentifiés.

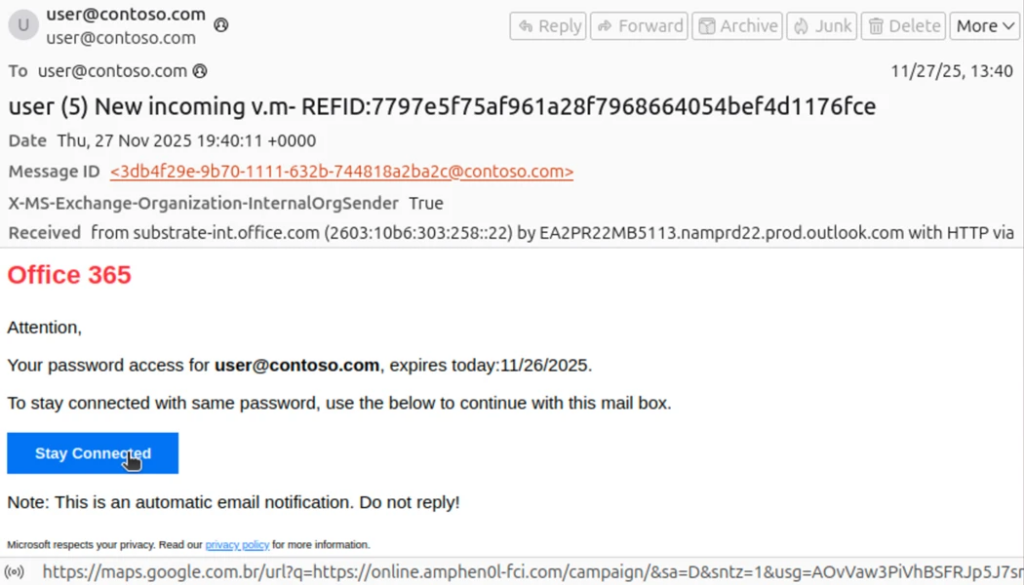

L’analyse des en-têtes (Header Analysis)

Dans les cas complexes, l’attaquant injecte des messages via des connecteurs de messagerie mal configurés. Voici ce que l’on observe dans un en-tête Authentication-Results lors d’une exploitation réussie :

Authentication-Results: spf=softfail (sender IP is 1.2.3.4) smtp.mailfrom=malicious.com; dmarc=pass (p=none sp=none) header.from=entreprise.com;

Ici, le DMARC « passe » (ou n’est pas appliqué) car le système de réception ne vérifie pas l’alignement strict entre le domaine de l’enveloppe et celui de l’en-tête visible, souvent à cause d’une règle de transport interne qui outrepasse la vérification pour les « partenaires de confiance ».

2. Impacts sur l’Infrastructure : Connecteurs et Flux Hybrides

Le danger réside principalement dans les Connecteurs SMTP de confiance. Dans un environnement Exchange Hybride ou multi-cloud, il est courant de créer des connecteurs basés sur l’adresse IP pour autoriser des applications métiers ou des périphériques (scanners, alertes infra) à envoyer des emails.

- Vecteur de mouvement latéral : Si un attaquant compromet un serveur interne ou une application ayant un accès autorisé à un tel connecteur, il peut diffuser des campagnes de phishing internes indétectables, car elles sont « blanchies » par l’infrastructure de confiance.

- Corruption de la réputation IP : L’utilisation de votre propre infrastructure pour envoyer du phishing entraîne le blacklistage de vos adresses IP publiques de sortie, paralysant les communications légitimes.

3. Recommandations : Durcissement et CLI

Pour contrer ces attaques, une approche granulaire est nécessaire.

Mise en place de l’alignement strict

Ne vous contentez pas d’un enregistrement DMARC standard. Forcez l’alignement strict pour SPF et DKIM afin d’interdire l’usage de sous-domaines non explicitement autorisés.

Exemple d’enregistrement DNS durci : v=DMARC1; p=reject; sp=reject; adkim=s; aspf=s; rua=mailto:security@votre-domaine.com (Note : adkim=s et aspf=s forcent l’alignement strict).

Audit des connecteurs via PowerShell (Exchange Online)

Il est crucial de lister les connecteurs autorisant l’envoi sans authentification forte. Utilisez cette commande pour identifier les configurations à risque :

Get-InboundConnector | Where-Object {$_.RestrictDomainsToIPAddresses -eq $true} | Select-Object Name, AttachedDomains, RemoteIPRangesAction : Vérifiez que chaque IP listée est strictement nécessaire et que le domaine source est validé.

Implémentation de l’ARC (Authenticated Received Chain)

Pour les infrastructures utilisant des services de filtrage tiers avant d’atteindre la boîte aux lettres finale, configurez vos « Trusted Arc Sealers ». Cela permet de préserver l’intégrité de l’authentification malgré les modifications d’en-têtes par les couches intermédiaires.

Conclusion

La confiance implicite dans les flux de messagerie internes est une faille que les attaquants exploitent avec une précision chirurgicale. La sécurisation de l’infrastructure email en 2026 exige de passer d’une défense périmétrique à une validation systématique de l’alignement de chaque saut SMTP.